本文还有配套的精品资源,点击获取

简介:Docker Compose是一种用于定义和运行多容器应用的强大工具,通过 docker-compose.yml 文件可实现服务、网络和卷的统一管理。本文重点介绍如何将Traefik作为反向代理和负载均衡器集成到Docker Compose项目中,实现本地环境下的自动化服务路由与管理。文中详细解析了 docker-compose-main.yml 文件的核心配置项,包括服务定义、网络设置、环境变量、卷挂载、端口映射、路由标签及可选的Traefik配置文件。通过实践操作,开发者可以快速搭建基于Traefik的本地微服务网关架构,适用于开发、测试和演示环境。

Docker Compose 是一个用于定义和运行多容器 Docker 应用程序的工具,极大地简化了容器化服务的编排流程。通过一个 docker-compose.yml 文件,开发者可以集中管理应用所需的服务(services)、网络(networks)、卷(volumes)等资源,实现一键启动和停止整个应用环境。

其核心功能包括:

– 多服务编排 :支持定义多个容器化服务,并指定其镜像、端口、依赖等配置。

– 网络互通 :自动创建自定义网络,使服务之间能够高效通信。

– 数据持久化 :通过卷挂载实现数据持久化与共享。

– 依赖管理 :支持服务间依赖关系的声明,确保启动顺序合理。

在本地开发中,Docker Compose 常用于快速搭建包含数据库、Web服务、缓存等组件的完整开发环境,为后续集成 Traefik 实现反向代理与负载均衡奠定基础。

Traefik 是一个现代化的反向代理和负载均衡器,专为微服务和容器化环境设计。它具备自动服务发现、动态配置更新和强大的路由能力,是与 Docker、Kubernetes 等云原生技术集成的理想选择。在本章中,我们将从基础原理出发,逐步深入解析 Traefik 的工作机制,以及其在 Docker 环境中的角色和负载均衡策略,为后续的 docker-compose.yml 配置与部署打下坚实基础。

Traefik 的核心功能围绕 反向代理 和 动态配置 展开。它不仅是一个高效的 HTTP 路由器,还能够自动感知服务的启动与变化,并动态更新路由规则。

2.1.1 反向代理与路由机制

反向代理(Reverse Proxy)是 Traefik 最基本的功能之一。它接收来自客户端的请求,并根据预设的路由规则将请求转发到后端的多个服务实例上。与传统的正向代理不同,反向代理对客户端是透明的,客户端仅需知道代理服务器的地址,而无需了解后端服务的具体位置。

Traefik 支持多种路由规则定义方式,包括:

- 基于 Host 的路由(例如:

example.com) - 基于 Path 的路由(例如:

/api/v1) - 自定义中间件(如身份验证、限流、重写等)

示例:基于 Host 的路由配置(docker-compose.yml)

labels:

- "traefik.http.routers.my-router.rule=Host(`example.com`)"

- "traefik.http.routers.my-router.entrypoints=web"

- "traefik.http.services.my-service.loadbalancer.server.port=8080"

逻辑分析与参数说明:

-

traefik.http.routers.my-router.rule=Host(...): 定义了一个名为my-router的路由规则,当请求的 Host 头为example.com时匹配。 -

entrypoints=web: 表示该路由监听名为web的入口点(通常映射到 80 端口)。 -

loadbalancer.server.port=8080: 指定后端服务的容器端口为 8080。

Mermaid 流程图:Traefik 的反向代理工作流程

graph TD

A[客户端请求] --> B[Traefik 入口点]

B --> C{匹配路由规则?}

C -->|是| D[转发到指定服务]

C -->|否| E[返回404]

2.1.2 动态配置与服务发现机制

Traefik 的一大亮点是其动态配置能力。它能够自动发现服务的变化,并实时更新路由规则。这种机制尤其适用于容器化环境,如 Docker 或 Kubernetes。

在 Docker 环境中,Traefik 通过监听 Docker 的事件 API(如容器启动、停止)来自动注册和注销服务。无需手动修改配置文件,即可实现服务的自动接入和退出。

示例:Docker 容器自动注册服务

labels:

- "traefik.enable=true"

- "traefik.http.routers.myapp.rule=Host(`myapp.example.com`)"

- "traefik.http.services.myapp.loadbalancer.server.port=3000"

逻辑分析与参数说明:

-

traefik.enable=true: 启用 Traefik 对该服务的自动发现。 -

rule=Host(...): 指定访问该服务的域名。 -

server.port=3000: 该服务在容器内监听的端口号。

Traefik 将在容器启动时自动将 myapp.example.com 映射到该容器的 3000 端口,并在容器停止时移除该路由。

表格:Traefik 支持的动态配置方式

Traefik 在 Docker 环境中不仅是一个反向代理,更是服务编排和网络管理的重要组成部分。它能够无缝集成到 Docker Compose 或 Docker Swarm 中,提供统一的入口网关、负载均衡、SSL 终止等能力。

2.2.1 容器化部署优势

使用 Traefik 作为容器部署的反向代理具有以下优势:

- 自动服务注册 :容器启动后自动注册到 Traefik,无需手动配置。

- 零停机更新 :通过热重载配置,实现服务更新无中断。

- 多环境兼容 :支持开发、测试、生产等多环境统一部署。

- 轻量级 :Traefik 镜像小巧,资源占用低,适合容器环境。

示例:Traefik 作为 Docker Compose 服务定义

traefik:

image: traefik:v2.9

container_name: traefik

ports:

- "80:80"

- "443:443"

volumes:

- /var/run/docker.sock:/var/run/docker.sock

- ./traefik.toml:/traefik.toml

labels:

- "traefik.enable=true"

- "traefik.http.routers.traefik-dashboard.rule=Host(`dashboard.example.com`)"

- "traefik.http.routers.traefik-dashboard.service=api@internal"

逻辑分析与参数说明:

-

volumes中挂载了 Docker 套接字,使 Traefik 能监听容器事件。 -

labels定义了 Traefik 自身的路由规则,用于访问其 Dashboard。 -

api@internal是 Traefik 内置的 API 服务,用于 Dashboard 界面。

2.2.2 与 Docker Compose 的协同工作机制

在 Docker Compose 中,Traefik 通常作为入口网关(gateway)服务存在。其他应用服务通过 labels 声明自己的路由规则,Traefik 则负责监听这些标签并动态生成路由配置。

工作流程图(Mermaid)

graph LR

A[Docker Compose启动] --> B[容器启动并打标签]

B --> C[Traefik监听Docker事件]

C --> D[Traefik动态生成路由]

D --> E[客户端通过域名访问服务]

表格:Traefik 与 Docker Compose 协同配置示例

app1.example.com ) app2.example.com ) dashboard.example.com ) Traefik 提供了多种负载均衡算法,能够根据实际业务需求选择最适合的策略,确保请求在多个服务实例之间合理分配。

2.3.1 轮询(Round Robin)与最少连接(Least Connections)

- 轮询(Round Robin) :默认策略,将请求依次分配给每个服务实例。

- 最少连接(Least Connections) :将请求分配给当前连接数最少的服务实例,适用于长连接场景。

示例:配置 Least Connections 策略

labels:

- "traefik.http.services.myapp.loadbalancer.method=leastconn"

逻辑分析与参数说明:

-

method=leastconn:设置负载均衡策略为最少连接。

2.3.2 基于权重的服务分配策略

除了上述两种策略外,Traefik 还支持基于权重的服务分配,允许为每个服务实例分配不同的权重值,权重越高,分配到的请求越多。

示例:配置带权重的服务实例

labels:

- "traefik.http.services.myapp.loadbalancer.server=10.0.0.1:3000"

- "traefik.http.services.myapp.loadbalancer.weight=2"

- "traefik.http.services.myapp.loadbalancer.server=10.0.0.2:3000"

- "traefik.http.services.myapp.loadbalancer.weight=1"

逻辑分析与参数说明:

-

server=IP:PORT:定义服务实例的地址。 -

weight=N:定义该实例的权重值,2 表示是 1 的两倍。

表格:Traefik 支持的负载均衡策略对比

代码逻辑分析:负载均衡策略的配置结构

traefik:

http:

services:

myapp:

loadbalancer:

method: leastconn

servers:

- url: http://10.0.0.1:3000

weight: 2

- url: http://10.0.0.2:3000

weight: 1

逐行解读:

-

http.services.myapp: 定义名为myapp的服务。 -

loadbalancer.method: 设置负载均衡方法为leastconn。 -

servers: 定义后端服务器地址与权重。

本章从基础原理出发,详细介绍了 Traefik 的反向代理机制、动态配置能力,以及其在 Docker 环境中的角色与负载均衡策略。通过示例代码、流程图和表格的结合,帮助读者构建了对 Traefik 工作机制的系统性理解,为后续的配置与实战打下坚实基础。

docker-compose.yml 是 Docker Compose 的核心配置文件,它通过 YAML 格式定义多个服务、网络、卷等资源,并描述其依赖关系。理解其结构对于部署和管理多容器应用至关重要。本章将深入解析 docker-compose.yml 文件的组成结构,重点介绍服务(services)的定义与配置方式,并展示如何在该文件中正确配置 Traefik 服务以实现反向代理与负载均衡功能。

docker-compose.yml 文件的结构清晰且易于维护,主要由版本声明、服务定义、网络配置、卷挂载等部分组成。掌握其基本结构有助于构建稳定、可扩展的容器化应用。

3.1.1 版本(version)声明

在 docker-compose.yml 文件的开头,必须声明所使用的 Docker Compose 文件格式版本。不同版本之间在功能支持上有所不同,因此选择合适的版本是构建稳定配置的前提。

version: '3.8'

- 参数说明 :

-

version:指定 Compose 文件的版本号。常见的版本包括'2'、'3'、'3.8'等。 - 版本选择建议 :

- 如果使用 Docker Swarm 模式,推荐使用

'3.x'版本; - 若仅用于本地开发环境,

'3.8'是一个兼容性较好的选择。

3.1.2 核心组成部分:services、networks、volumes等

docker-compose.yml 文件的核心部分包括:

-

services:定义应用所需的所有服务,如 Web 服务、数据库、缓存等; -

networks:定义自定义网络,用于服务间的通信; -

volumes:定义持久化卷,用于数据持久化和共享; -

configs和secrets(可选):用于管理配置文件和敏感信息。

示例结构:

version: '3.8'

services:

web:

image: nginx:latest

ports:

- "80:80"

db:

image: mysql:5.7

environment:

MYSQL_ROOT_PASSWORD: root

networks:

default:

external:

name: my-network

volumes:

db_data:

YAML 结构解析图:

graph TD

A[docker-compose.yml] --> B[version]

A --> C[services]

A --> D[networks]

A --> E[volumes]

C --> C1[web]

C --> C2[db]

C1 --> C1a[image]

C1 --> C1b[ports]

C2 --> C2a[image]

C2 --> C2b[environment]

D --> D1[default]

D1 --> D1a[external name]

E --> E1[db_data]

服务(service)是 docker-compose.yml 文件中最重要的部分,它描述了容器的启动方式、依赖关系、端口映射等信息。一个服务可以代表一个应用、数据库或中间件等。

3.2.1 服务名称与镜像配置

每个服务都需要一个唯一的名称,并指定其使用的镜像(image)。服务名称在 Compose 项目中将作为容器的默认主机名。

示例:

services:

app:

image: myapp:latest

- 参数说明 :

-

app:服务名称,可在其他服务中通过该名称进行访问; -

image:指定容器使用的镜像名,可以是本地构建的镜像或远程仓库中的镜像。

服务命名建议:

- 使用简洁、语义化的名称,如

web、api、db; - 避免使用特殊字符,推荐使用小写字母加连字符。

3.2.2 容器启动参数与依赖关系设置

在服务定义中,还可以配置容器的启动参数,如命令(command)、入口点(entrypoint)、环境变量(environment)、端口映射(ports)等,并通过 depends_on 设置服务间的依赖关系。

示例:

services:

app:

image: myapp:latest

command: ["npm", "start"]

ports:

- "3000:3000"

depends_on:

- db

db:

image: postgres:14

environment:

POSTGRES_USER: user

POSTGRES_PASSWORD: password

- 参数说明 :

-

command:覆盖镜像默认的启动命令; -

ports:将容器端口映射到宿主机; -

depends_on:声明服务依赖关系,确保db先于app启动; -

environment:设置容器环境变量。

服务依赖注意事项:

-

depends_on仅控制启动顺序,并不保证服务已准备好接收请求; - 对于数据库等依赖服务,通常需要结合健康检查(healthcheck)或初始化脚本确保服务可用。

健康检查配置示例:

services:

db:

image: postgres:14

healthcheck:

test: ["CMD-SHELL", "pg_isready -U user"]

interval: 5s

timeout: 5s

retries: 5

- 参数说明 :

-

test:执行的健康检查命令; -

interval:每次检查间隔; -

timeout:每次检查的超时时间; -

retries:连续失败多少次后标记为不健康。

Traefik 可以作为服务部署在 Docker Compose 中,实现动态服务发现、反向代理和负载均衡功能。其服务定义需包含镜像选择、端口映射、网络连接等关键配置。

3.3.1 镜像选择与容器命名

Traefik 提供官方镜像,推荐使用稳定版本或最新版本。容器名称建议使用 traefik 以方便识别。

示例:

services:

traefik:

image: traefik:v2.11

container_name: traefik

restart: always

- 参数说明 :

-

image:Traefik 官方镜像地址,版本号可选; -

container_name:容器名称,便于日志查看和调试; -

restart:重启策略,always表示始终重启。

3.3.2 必要端口映射与网络连接配置

Traefik 通常需要监听 HTTP 和 HTTPS 流量,并与应用服务在同一网络中进行通信。因此,需要配置端口映射和网络设置。

示例:

services:

traefik:

image: traefik:v2.11

container_name: traefik

restart: always

ports:

- "80:80"

- "443:443"

networks:

- web

networks:

web:

external: true

- 参数说明 :

-

ports:将 Traefik 监听的 HTTP(80)和 HTTPS(443)端口映射到宿主机; -

networks:Traefik 所在的网络,建议与应用服务使用同一网络以便于服务发现。

Traefik 网络配置注意事项:

- 若使用

external: true,则需提前创建该网络; - 应用服务也应加入

web网络,以确保 Traefik 能够发现并代理其流量。

完整 Traefik 服务定义示例:

version: '3.8'

services:

traefik:

image: traefik:v2.11

container_name: traefik

restart: always

ports:

- "80:80"

- "443:443"

networks:

- web

volumes:

- ./traefik.toml:/etc/traefik/traefik.toml

- ./certs:/etc/traefik/certs

- /var/run/docker.sock:/var/run/docker.sock

networks:

web:

external: true

- 参数说明 :

-

volumes:-

traefik.toml:Traefik 主配置文件; -

certs:存放 SSL 证书的目录; -

docker.sock:挂载宿主机 Docker 套接字,使 Traefik 能读取容器信息;

-

-

networks:Traefik 与应用服务通信的基础网络。

通过本章的深入解析,我们掌握了 docker-compose.yml 文件的基本结构、服务定义方法以及 Traefik 在其中的部署方式。下一章将进一步探讨自定义网络与卷的配置实践,为构建高可用、可扩展的容器化应用提供支持。

在Docker环境中,网络和卷是构建高效、可维护、可扩展服务架构的关键组件。通过合理配置 自定义网络(networks) 和 卷(volumes) ,可以实现容器间的高效通信、数据持久化、配置共享等核心功能。本章将围绕 Traefik与Docker Compose集成场景下的网络与卷配置实践 展开,深入探讨其原理、使用方式与优化策略,帮助读者掌握在复杂微服务架构中如何构建稳定可靠的网络通信与数据管理机制。

Docker默认提供bridge、host、none等基础网络模式,但在实际生产与开发环境中,我们更倾向于使用 自定义网络(custom networks) 来实现更灵活、安全、可控的容器通信。

4.1.1 创建与使用自定义Docker网络

Docker允许我们通过命令行或 docker-compose.yml 文件创建 自定义桥接网络(custom bridge network) ,并为多个服务提供专属网络空间。

示例:使用 docker-compose.yml 定义自定义网络

version: '3.8'

networks:

app_network:

driver: bridge

services:

web:

image: nginx

networks:

- app_network

traefik:

image: traefik:v2.9

networks:

- app_network

代码逻辑分析:

-

networks:定义了一个名为app_network的自定义网络,使用默认的bridge驱动。 -

services:中的web和traefik服务通过networks:字段加入该网络。 - 所有连接到

app_network的容器可以直接通过服务名(如web、traefik)进行通信。

参数说明:

version networks driver bridge services networks (服务内) 使用Docker命令创建网络:

docker network create my_custom_network

然后在运行容器时指定:

docker run --network my_custom_network -d nginx

4.1.2 Traefik与应用服务之间的网络互通

在使用Traefik作为反向代理时,Traefik容器必须与后端服务处于 同一Docker网络中 ,否则无法通过服务名进行路由解析。

示例:Traefik与多个服务在同一网络中

version: '3.8'

networks:

traefik-network:

driver: bridge

services:

traefik:

image: traefik:v2.9

command:

- "--api.insecure=true"

- "--providers.docker"

- "--entrypoints.web.address=:80"

ports:

- "80:80"

- "8080:8080" # Traefik Dashboard

networks:

- traefik-network

webapp1:

image: my-webapp:latest

labels:

- "traefik.http.routers.webapp1.rule=Host(`app1.local`)"

networks:

- traefik-network

webapp2:

image: my-webapp:latest

labels:

- "traefik.http.routers.webapp2.rule=Host(`app2.local`)"

networks:

- traefik-network

流程图(Mermaid):

graph TD

A[Traefik] -->|通过共享网络| B(WebApp1)

A -->|通过共享网络| C(WebApp2)

D[外部请求] -->|HTTP 80端口| A

A -->|Host头路由| B & C

逻辑分析:

- Traefik通过共享的

traefik-network网络可以解析服务名webapp1和webapp2。 - Traefik根据

Host头信息将请求路由到对应的后端服务。 - 所有服务共享一个网络,保证了容器间通信的稳定性与效率。

卷(volumes)是Docker中用于实现 数据持久化、配置共享、日志存储 的重要机制。通过挂载宿主机目录或使用命名卷,我们可以确保容器重启后数据不丢失,并实现跨容器的数据共享。

4.2.1 配置Traefik配置文件与日志目录的挂载

Traefik的配置文件(如 traefik.yml 或 dynamic_conf.yml )通常需要挂载到容器中,以实现动态配置更新。同时,日志输出目录也应持久化到宿主机,以便后续分析。

示例:挂载Traefik配置文件与日志目录

version: '3.8'

volumes:

traefik_logs:

traefik_dynamic_conf:

services:

traefik:

image: traefik:v2.9

command:

- "--configFile=/etc/traefik/traefik.yml"

- "--providers.file.filename=/etc/traefik/dynamic_conf.yml"

volumes:

- ./traefik.yml:/etc/traefik/traefik.yml

- ./dynamic_conf.yml:/etc/traefik/dynamic_conf.yml

- traefik_logs:/var/log/traefik

ports:

- "80:80"

- "8080:8080"

代码逻辑分析:

-

volumes:定义两个命名卷traefik_logs和traefik_dynamic_conf用于日志与动态配置。 - 在

traefik服务中,通过volumes:挂载本地配置文件和日志目录。 - Traefik容器通过

--configFile和--providers.file.filename参数加载配置。

参数说明:

volumes (顶层) volumes (服务内) --configFile --providers.file.filename 4.2.2 应用服务数据卷与本地文件系统的映射

对于有状态服务(如数据库、文件服务器等),通常需要将数据卷映射到宿主机目录,以防止容器删除后数据丢失。

示例:挂载MySQL数据卷到宿主机

version: '3.8'

services:

mysql:

image: mysql:8.0

environment:

MYSQL_ROOT_PASSWORD: root

volumes:

- ./mysql_data:/var/lib/mysql

ports:

- "3306:3306"

逻辑分析:

-

volumes:将本地./mysql_data目录挂载到容器的/var/lib/mysql路径。 - 容器停止或删除后,宿主机目录中的数据依然存在,便于数据恢复或迁移。

表格:卷类型对比

端口映射是容器与外部世界通信的关键。通过合理配置端口映射,可以实现服务的对外暴露、端口复用、安全隔离等目标。

4.3.1 主机端口与容器端口映射方式

Docker支持多种端口映射方式,包括:

- 静态映射 :将主机端口固定映射到容器端口。

- 动态映射 :由Docker自动分配主机端口。

- 协议指定 :可指定TCP/UDP等协议。

示例:Traefik端口映射配置

services:

traefik:

image: traefik:v2.9

ports:

- "80:80" # HTTP

- "443:443" # HTTPS

- "8080:8080" # Dashboard

代码逻辑分析:

- Traefik监听容器内部的

80、443、8080端口,并将它们映射到主机的同名端口。 - 外部用户通过

http://localhost:80或https://localhost:443访问服务。 -

8080端口用于访问Traefik的Web Dashboard。

参数说明:

ports "80:80" "8080:8080" 4.3.2 Traefik对外暴露HTTP与HTTPS端口

在生产或测试环境中,Traefik通常需要同时处理HTTP和HTTPS请求。我们可以通过端口映射和TLS配置实现这一目标。

示例:Traefik同时暴露HTTP与HTTPS

services:

traefik:

image: traefik:v2.9

ports:

- "80:80"

- "443:443"

volumes:

- ./certs:/etc/traefik/certs

command:

- "--entrypoints.web.address=:80"

- "--entrypoints.websecure.address=:443"

- "--certificatesresolvers.myresolver.acme.tlschallenge"

- "--certificatesresolvers.myresolver.acme.email=your@email.com"

- "--certificatesresolvers.myresolver.acme.storage=/etc/traefik/acme.json"

逻辑分析:

- Traefik通过

--entrypoints设置HTTP和HTTPS入口点。 -

certs卷用于挂载证书文件(如Let’s Encrypt证书)。 - 启用了ACME协议自动申请证书,并将证书存储在容器内

/etc/traefik/acme.json中。

表格:Traefik常见端口用途

以上内容通过 自定义网络、卷挂载、端口映射 三个核心模块,深入讲解了如何在Docker Compose中构建稳定、可维护的Traefik部署环境。下一章将围绕Traefik标签(labels)与配置文件展开,进一步探讨动态路由与服务发现机制的实现方式。

Traefik 是一个高度可配置的现代反向代理与负载均衡器,尤其适合与 Docker 集成部署。其核心优势之一在于通过标签(Labels)和配置文件(如 traefik.toml 或 traefik.yml )实现灵活的路由规则与服务发现机制。本章将深入讲解 Traefik 的标签配置方式、配置文件的使用方法,以及其在动态服务发现和自动路由更新方面的实践应用。

在 Docker 环境中,Traefik 通过容器的标签(Labels)来获取服务的路由信息。这种基于标签的配置方式极大简化了服务的编排过程,使服务的路由规则、中间件、TLS 设置等可以与服务容器的定义紧密结合。

5.1.1 基于主机名与路径的路由规则定义

Traefik 支持通过 traefik.http.routers 标签来定义基于主机名(Host)和路径(Path)的路由规则。以下是一个典型的 docker-compose.yml 配置片段:

version: '3.8'

services:

myapp:

image: myapp:latest

labels:

- "traefik.http.routers.myapp.rule=Host(`example.com`) && Path(`/api`)"

- "traefik.http.routers.myapp.entrypoints=http"

- "traefik.http.routers.myapp.service=myapp"

- "traefik.http.services.myapp.loadbalancer.server.port=8080"

代码逻辑分析:

-

traefik.http.routers.myapp.rule:定义路由规则,只有访问example.com且路径为/api的请求才会被转发到该服务。 -

traefik.http.routers.myapp.entrypoints:指定入口点为http,即使用 80 端口监听。 -

traefik.http.services.myapp.loadbalancer.server.port:指定容器内服务监听的端口为8080。

参数说明:

–Host():用于匹配请求中的Host头信息。

–Path():用于匹配请求的 URL 路径。

–&&:逻辑与,多个条件同时满足。

路由规则的灵活性:

Traefik 支持组合多种规则,例如:

- "traefik.http.routers.myapp.rule=Host(`example.com`) && PathPrefix(`/api/v1`)"

使用 PathPrefix 可以匹配所有以 /api/v1 开头的路径,如 /api/v1/users 、 /api/v1/orders 等。

5.1.2 中间件配置与TLS设置

中间件(Middleware)是 Traefik 提供的一种强大的插件机制,用于在请求到达目标服务前进行预处理或后处理。常见的中间件包括重定向、身份验证、限流、压缩等。

示例:配置 HTTPS 重定向中间件

labels:

- "traefik.http.middlewares.redirect-to-https.redirectscheme.scheme=https"

- "traefik.http.routers.myapp.middlewares=redirect-to-https"

示例:启用基本认证中间件

labels:

- "traefik.http.middlewares.myauth.basicauth.users=admin:$$apr1$$H6uskkkW$$IgQxKtga7RlGZzL4SEfZK/"

注意:

$$是为了在 YAML 中转义$符号,实际密码应使用htpasswd生成。

TLS 设置

Traefik 支持通过标签配置 TLS:

labels:

- "traefik.http.routers.myapp.tls=true"

- "traefik.http.routers.myapp.tls.certresolver=le"

-

traefik.http.routers.myapp.tls=true:启用 TLS 加密。 -

traefik.http.routers.myapp.tls.certresolver=le:指定证书解析器为le(Let’s Encrypt)。

表格:常用 Traefik 标签说明

traefik.http.routers.<name>.rule traefik.http.routers.<name>.entrypoints traefik.http.routers.<name>.service traefik.http.services.<name>.loadbalancer.server.port traefik.http.middlewares.<name>.redirectscheme.scheme traefik.http.middlewares.<name>.basicauth.users traefik.http.routers.<name>.tls traefik.http.routers.<name>.tls.certresolver 虽然标签提供了灵活的按服务配置方式,但一些全局性配置(如入口点、默认中间件、Dashboard 设置等)更适合通过 traefik.toml 或 traefik.yml 文件进行集中管理。

5.2.1 配置入口点与默认中间件

入口点(EntryPoints)是 Traefik 接收外部请求的端口和协议配置。在 traefik.toml 中可以如下定义:

[entryPoints]

[entryPoints.http]

address = ":80"

[entryPoints.https]

address = ":443"

启用默认中间件

可以通过 http.routers.http-catchall 设置默认路由,将所有未匹配的请求重定向到 HTTPS:

[http.routers]

[http.routers.http-catchall]

rule = "HostRegexp(`{host:.+}`)"

entryPoints = ["http"]

middlewares = ["redirect-to-https"]

默认中间件配置:

[http.middlewares]

[http.middlewares.redirect-to-https.redirectScheme]

scheme = "https"

表格:常见 Traefik TOML 配置项说明

[entryPoints] [http.routers] [http.middlewares] [certificatesResolvers] [api] 5.2.2 启用Dashboard与API管理界面

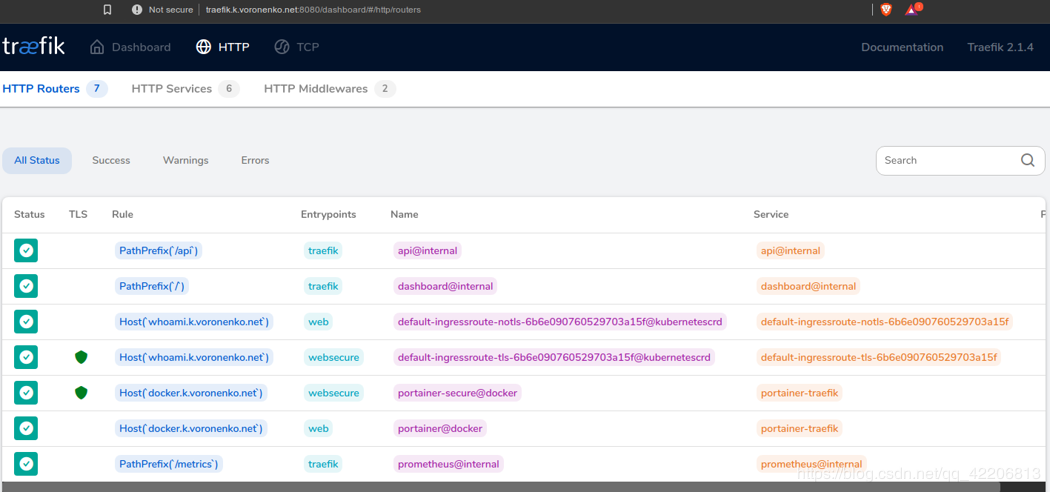

Traefik 提供了内置的 Web Dashboard 和 RESTful API,便于实时查看服务状态和进行调试。

启用 Dashboard:

[api]

dashboard = true

访问地址:

- Dashboard 地址:

http://<traefik-ip>:8080/dashboard/ - API 地址:

http://<traefik-ip>:8080/api/

配置 Dashboard 的访问权限:

[http.middlewares]

[http.middlewares.auth-dash.basicauth]

users = [

"admin:$$apr1$$H6uskkkW$$IgQxKtga7RlGZzL4SEfZK/"

]

[http.routers]

[http.routers.api]

rule = "PathPrefix(`/api`) || PathPrefix(`/dashboard`)"

service = "api@internal"

middlewares = ["auth-dash"]

entryPoints = ["web"]

说明:以上配置为 Dashboard 和 API 添加了基础认证保护,确保安全性。

Traefik 最大的优势之一是其动态服务发现能力,特别是在与 Docker 集成时,可以自动检测新启动的容器并更新路由规则。

5.3.1 Docker作为服务提供者的自动发现机制

Traefik 默认会监听 Docker 的事件(如容器启动、停止),并通过标签自动识别服务。这一机制依赖于 docker 提供程序的配置。

示例:启用 Docker 提供程序

[providers.docker]

endpoint = "unix:///var/run/docker.sock"

exposedByDefault = false

-

endpoint:指定 Docker 的 socket 地址。 -

exposedByDefault = false:表示默认不暴露服务,需通过标签显式指定。

Traefik 自动发现流程图(Mermaid)

graph TD

A[Docker Engine] -->|容器事件| B(Traefik Providers)

B --> C{服务是否暴露?}

C -->|是| D[读取容器标签]

D --> E[解析路由规则]

E --> F[更新路由器配置]

C -->|否| G[忽略服务]

5.3.2 路由规则的动态更新与热加载

Traefik 支持在不重启服务的情况下热加载配置变更。这对于生产环境尤为关键。

启用热加载:

[providers]

[providers.docker]

watch = true

-

watch = true:启用配置热更新,Traefik 会自动重新加载路由规则。

示例:动态更新标签

假设我们修改了服务的标签:

labels:

- "traefik.http.routers.myapp.rule=Host(`example.com`) && Path(`/api/v2`)"

Traefik 会检测到该变更,并在不中断服务的情况下更新路由规则。

热加载机制流程图(Mermaid)

graph LR

A[Traefik启动] --> B{是否启用热加载?}

B -->|是| C[监听配置变化]

C --> D{配置文件或标签变更?}

D -->|是| E[重新加载配置]

E --> F[更新路由规则]

D -->|否| G[保持当前配置]

Traefik 的标签机制和配置文件体系,为 Docker 环境下的服务路由与管理提供了强大的灵活性和可扩展性。通过标签,开发者可以将路由规则与服务容器紧密结合;通过配置文件,可以统一管理全局性设置,如入口点、中间件、Dashboard 等;而其动态服务发现和热加载机制,使得服务变更无需重启即可生效,极大提升了运维效率和用户体验。

在后续章节中,我们将结合 Docker Compose,实战部署一个完整的 Traefik + 多服务站点架构,并演示如何通过 Let’s Encrypt 自动配置 HTTPS,实现安全、高效的本地开发环境。

本章将通过一个完整的实战案例,展示如何将Traefik与Docker Compose进行本地集成部署。我们将从环境准备、docker-compose.yml配置编写,到最终部署多服务站点并配置HTTPS,整个流程循序渐进,帮助开发者构建一个本地可运行、可扩展、具备HTTPS支持的微服务环境。

在开始集成部署之前,确保本地环境已安装必要的工具并完成基础配置。

6.1.1 Docker与Docker Compose的安装验证

首先验证是否已安装Docker和Docker Compose:

# 查看Docker版本

docker --version

# 查看Docker Compose版本

docker-compose --version

输出示例:

Docker version 24.0.0, build 1234567

docker-compose version 2.23.0, build 12345678

若未安装,可参考官方文档安装最新版本:

- Docker: https://docs.docker.com/engine/install/

- Docker Compose: https://docs.docker.com/compose/install/

6.1.2 操作系统权限与用户组配置

为避免每次执行Docker命令都需要 sudo ,可将当前用户添加到 docker 用户组:

sudo usermod -aG docker $USER

随后注销并重新登录以应用更改。

我们将通过一个完整的 docker-compose.yml 文件部署Traefik,并将其配置为反向代理。

6.2.1 编写完整的docker-compose.yml文件

以下是一个完整的 docker-compose.yml 示例,包含Traefik服务定义及其所需网络和卷配置:

version: '3.8'

services:

traefik:

image: traefik:v2.11

container_name: traefik-proxy

command:

- "--api.insecure=true"

- "--providers.docker=true"

- "--entrypoints.web.address=:80"

- "--entrypoints.websecure.address=:443"

- "--certificatesresolvers.myresolver.acme.tlschallenge=true"

- "--certificatesresolvers.myresolver.acme.email=your-email@example.com"

- "--certificatesresolvers.myresolver.acme.storage=/etc/traefik/acme.json"

ports:

- "80:80"

- "443:443"

- "8080:8080" # Traefik Dashboard

volumes:

- "/var/run/docker.sock:/var/run/docker.sock:ro"

- "./traefik:/etc/traefik"

- "./acme.json:/etc/traefik/acme.json"

networks:

- traefik-net

restart: unless-stopped

networks:

traefik-net:

external: true

注意:

acme.json文件需手动创建并设置权限:

touch acme.json

chmod 600 acme.json

6.2.2 启动服务并验证Traefik路由功能

启动服务:

docker-compose up -d

查看Traefik日志:

docker logs traefik-proxy

访问Traefik Dashboard:

打开浏览器访问:http://localhost:8080,可以看到服务状态和路由信息。

我们将部署两个本地服务(如Nginx和Whoami),并通过Traefik配置基于域名的HTTPS访问。

6.3.1 多个应用服务的部署与域名配置

修改 docker-compose.yml ,添加两个应用服务:

nginx-app:

image: nginx:latest

labels:

- "traefik.http.routers.nginx-app.rule=Host(`nginx.local`)"

- "traefik.http.routers.nginx-app.entrypoints=web"

- "traefik.http.routers.nginx-app.middlewares=redirect-to-https"

networks:

- traefik-net

whoami:

image: containous/whoami

labels:

- "traefik.http.routers.whoami.rule=Host(`whoami.local`)"

- "traefik.http.routers.whoami.entrypoints=web"

- "traefik.http.routers.whoami.middlewares=redirect-to-https"

networks:

- traefik-net

# HTTPS重定向中间件

redirect-to-https:

image: traefik:v2.11

command:

- "--middlewares.redirect-to-https.redirectscheme.scheme=https"

networks:

- traefik-net

在本地 /etc/hosts 中添加域名解析:

127.0.0.1 nginx.local

127.0.0.1 whoami.local

6.3.2 使用Let’s Encrypt自动获取证书

在Traefik命令中已配置了Let’s Encrypt证书获取:

command:

...

- "--certificatesresolvers.myresolver.acme.tlschallenge=true"

- "--certificatesresolvers.myresolver.acme.email=your-email@example.com"

- "--certificatesresolvers.myresolver.acme.storage=/etc/traefik/acme.json"

同时为服务添加HTTPS入口点和证书解析器:

nginx-app:

labels:

- "traefik.http.routers.nginx-app.entrypoints=websecure"

- "traefik.http.routers.nginx-app.tls=true"

- "traefik.http.routers.nginx-app.tls.certresolver=myresolver"

重启服务后,访问 https://nginx.local 即可看到HTTPS加密连接。

6.4.1 Traefik日志与Docker容器日志查看

查看Traefik日志:

docker logs traefik-proxy

查看其他服务日志:

docker logs nginx-app

docker logs whoami

6.4.2 路由不生效与端口冲突问题解决方案

常见问题及解决方法如下:

Host() 是否正确 acme.json 权限与路径 --net=host 方式启动 提示:可使用

docker network inspect traefik-net查看网络中容器的连接状态。

(本章内容完)

本文还有配套的精品资源,点击获取

简介:Docker Compose是一种用于定义和运行多容器应用的强大工具,通过 docker-compose.yml 文件可实现服务、网络和卷的统一管理。本文重点介绍如何将Traefik作为反向代理和负载均衡器集成到Docker Compose项目中,实现本地环境下的自动化服务路由与管理。文中详细解析了 docker-compose-main.yml 文件的核心配置项,包括服务定义、网络设置、环境变量、卷挂载、端口映射、路由标签及可选的Traefik配置文件。通过实践操作,开发者可以快速搭建基于Traefik的本地微服务网关架构,适用于开发、测试和演示环境。

本文还有配套的精品资源,点击获取